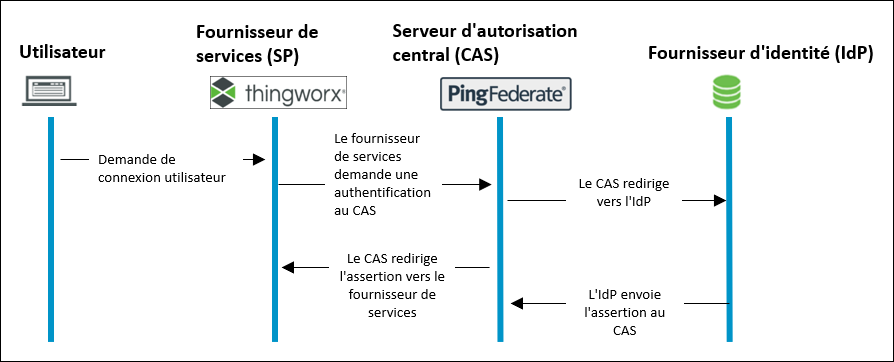

Memoire Online - Mise en oeuvre système d'authentification centralisé SSO avec fournisseur d'identités - Narcisse Kapdjou et Eric Marc Modo Nga

Exemple de bannière du service d'authentification approuvé - An Azure Communication Services sample overview | Microsoft Learn

Méthodes d'authentification utilisateur et utilisateurs gérés - Canon - ACCESS MANAGEMENT SYSTEM - Guide d'administration

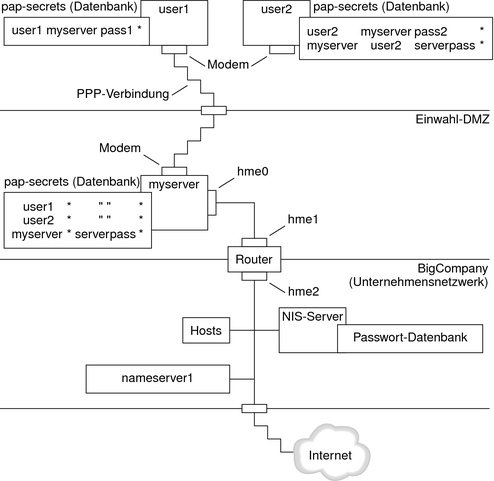

Planification de l'authentification sur une liaison - Guide d'administration système : Services réseau

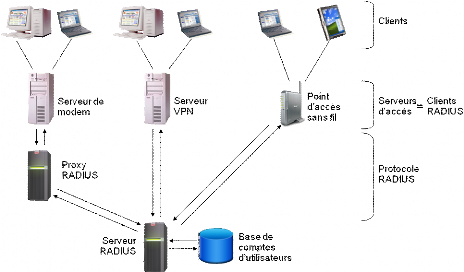

Comment configurer le NPS pour gérer l'authentification RADIUS avec Omada Controller? | TP-Link France